サイバーセキュリティだけ「特別扱い」には無理がある――経営を脅かすリスクの1つと位置付け、メリハリのある対策を:ITmedia エグゼクティブセミナーリポート(1/2 ページ)

ランサムウェアをはじめとするサイバー脅威の影響を踏まえ、多くの組織や企業がさまざまなセキュリティ対策に取り組んでいる。だが、なかなか功を奏しているようには見えない。いったいどこに根本的な課題があるのだろうか。

ランサムウェアをはじめとするサイバー脅威の影響を踏まえ、多くの組織や企業がさまざまなセキュリティ対策に取り組んでいる。だが、なかなか功を奏しているようには見えない。いったいどこに根本的な課題があるのだろうか。

前内閣参事官として内閣サイバーセキュリティセンターでサイバーセキュリティ政策に取り組んできたコンサルタントの結城則尚氏が、「組織固有のリスクを踏まえたサイバーセキュリティ強靭化方策」と題した講演を行い、マネジメントシステムの中にサイバーリスクを採り入れ、組織のプロファイル(性質・特性・価値観)を明確にすれば、組織・企業それぞれのリスクが明確となることを活用して、対策に取り組むことが重要だと強調した。

ITの社会基盤化に伴って高まり変化するリスク

サイバーセキュリティ政策は2000年、官公庁のホームページ改ざんが相次いだことをきっかけに始まり、その時々の変化に対応しながら進んできた。

「2000年代はアンチウイルスやファイアウォールを導入するといった形で、どの省庁や事業者も同じようなシステム側の対策で完結していました。しかし2010年代から2020年代にかけて、ITが社会基盤化されることによって、ITの不具合が経済・社会に広く影響を及ぼすようになってきました。従って、システム不具合によるサービス停止による社会混乱をいかに抑制するかが今日的な課題となっています」(結城氏)

ITの不具合を引き起こす原因はさまざまだ。自然災害はもちろん、設定ミスなどに起因する自損事故、そして近年特に看過できないのがランサムウェア感染となる。

こうした変化を背景に政府は2015年、「サイバーセキュリティ基本法」を定め、法に基づいたサイバーセキュリティ戦略を策定し、定期的に改定してきている。さらに、重要インフラ事業者向けには、2022年6月に「重要インフラ行動計画」が改定され、サイバーセキュティを経営リスクの1つとしてとらえ、組織全体で、さらには取引先と一体となって取り組むべきことが示されている。

国際動向に目を向けると、ここ数年で米中対立による東西デカップリング、新型コロナ感染症パンデミック、そしてロシアのウクライナ侵攻と次々と発生する国際情勢の変化によって、安定したグローバルサプライチェーンの維持は困難になっている。さらに、国家の意図を背景にしたサイバー攻撃やランサムウェアによる資金調達が活発化するという「物騒な世の中」だ。

日本でもたびたび報じられているとおり、経済・社会に影響を及ぼすサイバー事案が顕在化しており、特にランサムウェアの被害が深刻化している。2021年の半田病院事案、2022年の大阪急性期医療センター事案。そして、この7月の名古屋港のコンテナターミナル事案と、年に1回は世の中を揺るがすような規模のランサム事案が起きている。

ランサムウェア被害が金額価値として明らかになった事案としては、2021年に発生した複数の自治体から業務を受託していたコンサルタントに対するランサムウェア被害だ。この企業は、感染によって約7億5000万円の特別損失を計上している。「既知の脆弱性に対策を講じていなかったため、被害が発生したとされています。脆弱性対策に要する費用と、発生した特別損失を比較すると、脆弱性対策への投資効果は十分高いものであることを示す事案とも言えるものではないかと考えられます。」と結城氏は指摘した。

もう1つ着目しているのが、不適切な操作によって発生した自損事故だ。例えばある携帯電話会社では、間違った手順書を使用したため、輻輳が発生し、86時間にわたる携帯電話の利用が困難になる事態が生じた。このため、緊急通話が行えなくなるだけでなく、IoT回線として活用されていることから、物流にも影響を与えるなど、携帯電話が与える社会的なインパクトの大きさがあらためて認識された。

「ただ、こうしたオペレーションミスはこの事案に限りません。個社の問題と矮小化するのではなく、機器入替時の手順のミスなど、オペレーションのミスによるトラブルが散見されています。工期短縮やコストカットなどの影響を最も受けやすいのは、現場のオペレーションである傾向は、サイバーセキュリティ分野に限ったことではありません。」(結城氏)

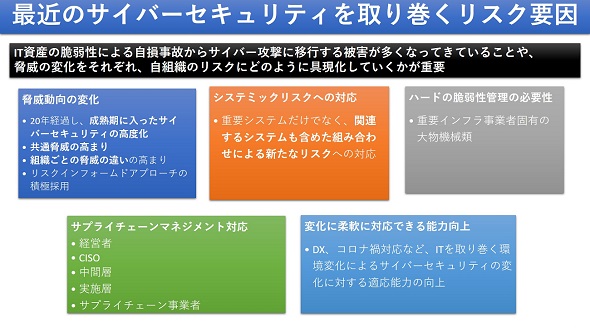

結城氏はまた、リスクの変化について触れた。環境変動と同じように、リスクもサイバーセキュリティ政策が開始された2000年当時とは大きく変化している。例えばIoTの本格化、サプライチェーンマネジメントへの対応、そしてDXなどによる急激な変化といった形で、リスクが変化していることを認識すべきだと同氏は述べた。

サイバー対策を経営責任と位置付けた「重要インフラ行動計画」

こうした変化を踏まえた上で、2022年6月に改定された重要インフラ行動計画のポイントを説明した。

この行動計画では、「サイバー対策は経営責任」と明記し、適切なサイバーセキュリティ対策を講じるのは経営層の義務としている。また「供給網を含めた対応」も要求しており、サプライチェーンも含めたリスクを明確にして全体でサイバー攻撃への対応能力を向上させるよう求めている。併せて、こうして整備した体制が適切であることを担保するため、「内部監査」の実施も求めている。もはや対策は個人のレベルでは困難であり、組織論からサイバーセキュリティを考える必要がある。

確かに2000年代までならば、システム担当者だけで解決できる問題も多かった。だがITへの依存度が高まり、活用方法も高度化している中では、もし障害が発生すると経済や社会、国民の生命、財産に影響を与えかねない問題となってしまう。それゆえに、経営リスクとして組織全体での対応が求められるとした。

また、外部から調達しているシステムやサービスについても、事業者単体ではなく、供給者と一体になって対応していく必要があるとした。

その上で、組織を狙った脅威の対応として、何かものを入れるだけで終わるのではなくきちんとオペレーションしていく「ネットワーク防御とネットワークオペレーションの一体運用」、ログの相関分析・振る舞い分析などによって仮に侵入を受けても異常に早期に気付く「連続的監視・監査の導入」、常に情報収集・分析を行って問題の先読みをするための「インテリジェンス情報の活用」、そして「CSIRTの整備・運用」という4つのポイントを挙げた。

なお、ガートナー社の調査によると、日本企業におけるCSIRTの設置率は56%と高い比率に達している一方で、きちんとレスポンスできる自信はあまりないとする企業が3分の2に達しているのが実情だ。従って、各組織のリスクを明確にして、いかにCSIRTを有効に機能させていくかがこれからの課題だという。

Copyright © ITmedia, Inc. All Rights Reserved.