国際情勢とAI時代の企業防衛──サイバー犯罪は「世界第3位のGDP」、ウクライナに学ぶレジリエンスの本質:ITmedia エグゼクティブセミナーリポート

SecurityWeek 2026 冬の基調講演に、NTTの松原実穂子氏が登壇。生成AIやディープフェイクを悪用した最新の国際犯罪、さらには地政学的リスクが企業に及ぼす脅威を詳説した。有事の教訓から導き出されるレジリエンスの重要性を説き、現場と経営層が一体となって取り組むべき組織防衛のあり方を提言した。

DXの加速とともに、企業が守るべきIT資産は増え続けている。一方で、サイバー攻撃は生成AIやディープフェイクを悪用することで高度化・効率化が進み、もはや大企業だけの問題ではなくなった。地政学的リスクが高まるなか、企業はサイバーセキュリティとどう向き合うべきか。NTTでチーフ・サイバーセキュリティ・ストラテジストを務める松原実穂子氏が、最新の脅威動向からウクライナ戦争の教訓、そしてNTTグループの取り組みまでを語った。

国家規模に肥大化するサイバー犯罪と、中小企業に迫る倒産リスク

昨今のビジネス環境において、企業がサイバーセキュリティを経営課題として捉えなければならない理由は明確だ。それは、サイバー犯罪がすでに巨大なビジネスとして世界経済を脅かしているからである。

松原氏は冒頭で、「いま世界のサイバー脅威はどうなっているのか。実は、国ではなくサイバー犯罪が世界第3位のGDP(国内総生産)の規模に匹敵しているのです」と指摘した。米サイバーセキュリティ・ベンチャーズの調査によると、2024年の世界全体のGDPの約1割にあたる額(2023年時点では年間被害額9.5兆ドル)の損失が、毎年、サイバー犯罪によって生じているという。しかもこの数字には、国家主導による他国の知的財産の窃取や、インフラ破壊を目的とした妨害型のサイバー攻撃による損害は含まれていない。

「国によるサイバー攻撃の被害も含めれば、世界GDPの1割では到底きかない金額が毎年失われていることになります。私たち企業が一生懸命生み出してきた知的財産、大切なお客様やパートナー企業の個人情報を守るためには、サイバーセキュリティは絶対に欠かせない存在です」(松原氏)

企業を狙うサイバー脅威の手口も多様化している。企業規模の大小を問わず多発しているのが、企業のSNS公式アカウントや、利用終了後に解約して手放したドメインの乗っ取りだ。ブランドイメージの毀損だけでなく、なりすましメッセージによるウイルス感染などの二次被害を招く恐れがある。松原氏は、「多要素認証(MFA)の導入、そしてキャンペーン等で使ったドメインも含めて利用終了後一定期間は解約せずに保持し続けることなどの措置が、企業ブランドと顧客を守るためには不可欠です」と具体的な対策を紹介した。

また、近年猛威を振るうランサムウェア攻撃の被害も深刻だ。2025年秋には、大手企業が相次いで大規模な被害に遭った。飲食店や医療機関、高齢者施設などへの物資供給が滞るなど、システムの停止は1社に留まらず、サプライチェーン全体に甚大な影響を及ぼした。

これらの事例から得られる教訓として、松原氏はネットワークのセグメンテーションやオフラインでのバックアップ確保、多要素認証といった基本対策の徹底を強く訴えた。加えて、万が一の情報流出に備え、データの暗号化と有事における迅速な"止血"対応の重要性についても説いた。

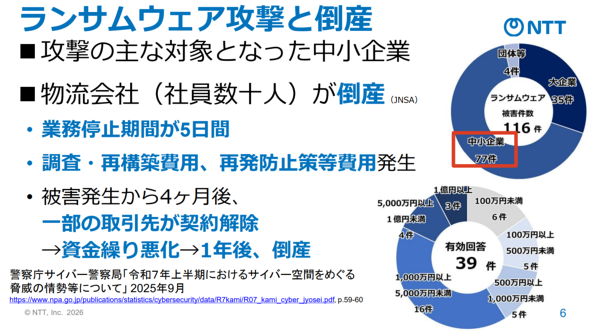

さらに松原氏は、「大企業だけが狙われる」という認識は誤りであると警鐘を鳴らす。

「世界的に見ても、ランサムウェア攻撃に遭いやすいのは実は中小企業です。大企業に比べてセキュリティ対策やバックアップのための人手と予算が不足しているという弱点を、攻撃者は卑劣にも突いてきます」(松原氏)

実際に、国内の中小物流会社が攻撃を受けて業務が5日間停止し、その4カ月後に一部の取引先から契約を解除され、資金繰りの悪化から1年後に倒産に追い込まれた事例もある。松原氏は「中小企業は日本企業の99%を占め、サプライチェーンに不可欠な存在です。だからこそ、自社だけでなく取引先を含めた対策状況の確認をお願いしたい」と呼びかけた。

生成AIで効率を上げる攻撃者──フィッシング攻撃は12倍以上に

ランサムウェアやフィッシング攻撃といった既存の脅威に追い打ちをかけているのが、生成AIとディープフェイクの台頭だ。これらの新技術により、サイバー攻撃は劇的な効率化と高度化を遂げている。

米サイバーセキュリティ企業ラドウェアによると、生成AIを活用することで、攻撃者がシステムの脆弱性を見つける時間は90%短縮されるという。また、米IBMの報告では、標的型フィッシングメールの文面作成において、従来は手作業で1通あたり約16時間かかっていたが、生成AIを使うとわずか5分に短縮された。NTT社内で独自に行ったなりすましメール訓練の検証でも、生成AIで文面を作成した場合、圧倒的に開封率が高くなっている。

つまり、サイバー攻撃を仕掛けるための敷居が劇的に下がっているのだ。

「2024年5月には、ITやサイバーセキュリティの経験がない20代の若者が生成AIを使い、わずか6時間でランサムウェアを作成した疑いで報道されています。また、米セキュリティ企業センチネルワンは、2025年2月時点で世界的にフィッシング攻撃が1265%増加しており、その最大の要因が生成AIにあると指摘しています」(松原氏)

ディープフェイクの悪用も、企業防衛上の重大な脅威となっている。松原氏は「今までなら、振り込め詐欺は電話を通じた手口が主流でした。しかし今では、ディープフェイクを使って実在の社長になりすまし、部下を騙して多額の送金をさせるような説得力のあるビデオ通話詐欺ですら、簡単にできるようになっています」と警告。北朝鮮のIT労働者が、身元を偽装するために生成AIやディープフェイクを駆使し、海外企業から雇用をだまし取って過去5年間に数億〜数十億ドルを稼ぎ出しているとの米連邦捜査局(FBI)の報告も紹介したうえで、技術の悪用がいかに多岐にわたっているかを浮き彫りにした。

ウクライナに学ぶレジリエンス──「壊されたら直す」インフラ企業の覚悟

松原氏はさらに視点を広げ、高まる地政学的リスクにおいて日本企業が考えるべきセキュリティのポイントをウクライナ情勢から考察した。

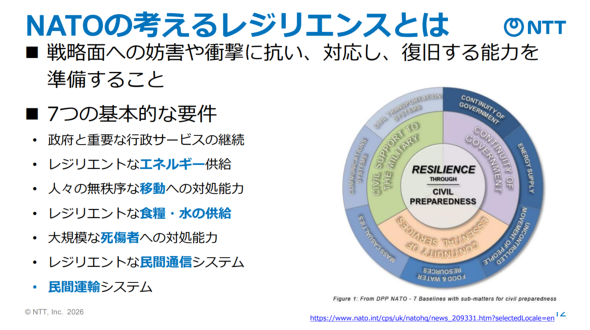

北大西洋条約機構(NATO)が定義するレジリエンスの7つの基本的な要件のうち、エネルギー、通信、運輸など実に6つが民間企業によって提供されるものだ。つまり、企業が事業を継続しなければレジリエンスの確保は極めて困難と言える。

ロシアによるウクライナ侵攻では、国民の戦意を削ぐ目的で電力・エネルギーインフラが徹底的に標的とされた。ウクライナ最大の電力会社DTEKは、2025年2月25日までに破壊されたインフラの修理作業を1万6000回以上実施している。その一方で、DTEKの社員300人以上が命を落としている。

宅配大手のノヴァポシュタは、戦争開始直後に「自分たちが業務を停止すれば国の崩壊につながる。最後の最後まで業務を続ける」と宣言し、実行し続けている。ウクライナ鉄道も2025年夏以降、わずか2カ月半の間に約300回ものミサイル・ドローン攻撃を受けながら運行を維持してきたが、2025年11月4日時点で948人の社員が殺害されている。そのうち約200人は、旅客の対応と修理などに当たっていた一般社員だった。

また、有事におけるルールの柔軟な変更の重要性も指摘された。厳格な規制により、国内のオンプレミスでのデータ保管が義務付けられていたウクライナの金融業界は、軍事侵攻時のデータセンター破壊を懸念し、事業継続性維持のため、侵攻前から規制当局である国立銀行に対し、パブリッククラウドの利用を求めていた。しかし、許可が出たのは、キーウ市内にあった政府のバックアップデータセンターがミサイルで破壊された後だった。データを守ることができなければ、金融サービスの提供は不可能である。

「有事において社員の命を守りつつ、業務継続のためにいかにデータを退避・保護するのか。平時から国家規模の包括的な計画策定と柔軟な見直しがいかに大切かを、ウクライナの金融業界のエピソードは教えてくれます」(松原氏)

台湾有事のサイバー前哨戦と、防御側を支える経営層の役割

松原氏は、台湾有事に関連するとみられるサイバー攻撃がすでに確認されていることにも触れた。米政府は中国政府支援とされるハッカー集団「ボルトタイフーン」が、米国の通信、エネルギー、交通、水道などの重要インフラに侵入しているとして、2023年以降繰り返し警告してきた。また、シンガポールの大手通信事業者とインドのインターネットサービス事業者も同集団による攻撃を受けたとの報道もある。

2025年3月にはポール・ナカソネ元米サイバーコマンド司令官が琉球朝日放送のインタビューで、ボルトタイフーンが「那覇の電力を停止したり、沖縄の経済に影響を与えたりすることができるかもしれない」と踏み込んだ発言をしている。松原氏はこの発言を引用し、日本企業にとってもサイバーセキュリティが地政学リスクと安全保障に直結する課題であることを強調した。

しかし、増大する脅威の裏側で、防御を担う現場の疲弊は限界に達している。英ソフォスの調査によると、世界のサイバーセキュリティ人材の96%が、過去12カ月の間に燃え尽き症候群を感じていると回答した。松原氏は「仕事は増え続けるのに対し、周囲から価値を理解されず、感謝もされないことが最大の理由」と説明する。サイバーセキュリティ人材の負担を軽減するためには、防御側もAIを積極的に活用して業務負荷を下げていく努力が必要だ。

見えない敵であるサイバー攻撃と戦っていくためには、専門家を交え、定期的な"健康診断"を行い、問題の芽を早めに摘んでいくことが重要である。そして、一人ひとりのサイバーセキュリティに対する意識醸成と、最前線でサイバー攻撃と日々戦う人材への応援が必要不可欠だ。

そのためNTTグループでは、侵入を前提とした早期検知・迅速対応の体制構築のほか、社長以下、社員一人一人の意識づくりにも力を入れている。

なりすましメールを誤ってクリックした可能性があったとしても、叱責するのではなく「報告してくれてありがとう」と褒める文化を醸成しているという。グループ社長全員を対象としたサイバーセキュリティ研修では、サイバー攻撃があったのではないかとの懸念が示された時、社内に対して如何なる指示を出すのか、言うべき言葉と言うべきではない言葉など、シナリオベースの演習を実施する。また、広報部門も交えた演習を実施することで、サイバーセキュリティの知見を蓄積してもらい、緊急時のメディア対応に備えている。

「全員がセキュリティの専門家になる必要はありません。しかし、DXの恩恵を皆が享受する今だからこそ、一人一人がサイバーセキュリティに何らかの責任を担っています。

自社のセキュリティチームに対しては、ぜひ『いつも企業とお客様を守ってくれてありがとう。私たちが手伝えることはないですか?』と労いの言葉をかけてあげてください。その一言が、彼らを奮い立たせ、ひいては皆様の企業の成長と、日本経済の安全を守る強い追い風になるはずです」(松原氏)

Copyright © ITmedia, Inc. All Rights Reserved.