自分たちの組織でインシデントが起きた時、どのような対応を? 強い組織を目指すために必要な備えとは――SBテクノロジー 辻 伸弘氏:ITmedia エグゼクティブセミナーリポート(2/2 ページ)

侵入前提の対策の前にできることとは何だろうか。問題がよく発生する2つのポイントを挙げ、推奨する対策を紹介した。

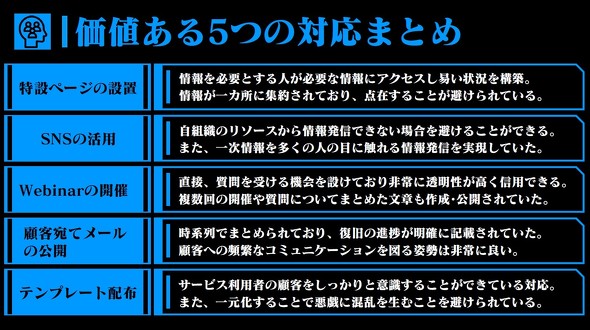

3つ目は、障害の2日後に、経緯について説明するウェビナーを告知し、開催したことだ。それも1度きりではなく複数回開催し、議論を踏まえたFAQもまとめ、追って公開した。「顧客やメディアに向けて質問に答える場を即座に準備し、配信するというのは、組織の体制が準備できていないとなかなかできることではありません。矢面に立つのは怖いかもしれませんが、自分たちの姿勢を示すことのできる非常にいい対応だと感じました」(辻氏)

4つ目は、障害が発生してから事態が収束するまでの20日間に、事態の推移や復旧状況についてのこまめに情報を更新するだけでなく、顧客向けのレターを頻繁に送付したことだ。その内容もまた、communications hub上で公開されている。

興味深いのは、進展がない場合でも、謝罪や現在の取り組みについて説明するメールを送り、「自分たちは放置されているのではないか」という懸念を取り去る行動を継続したことだ。またメールには会社名ではなくCEOの署名が入っており、「こういったところからも、経営者がリーダーシップを取り、きちんと対応しようとしている姿が可視化されているように受け取りました」と辻氏。

そして5つ目の特筆すべき対応は、顧客向けの情報提供だけでなく、顧客が、さらにその顧客に当たる生徒や保護者向けに状況を説明できるよう、テンプレート文書をGoogle Document形式で配布したことだ。

日本でも、取引先のセキュリティ事故が原因で自社の顧客情報が漏洩するといった事故が複数発生しているが、その場合は、被害者でもあり加害者ともなった企業がそれぞれ独自に説明をすることが多い。これに対してFinalsiteでは、学校名の部分などを記入するだけで配布できるテンプレートを提供することで、情報が一人歩きしないように統制を取りつつ、憶測を生まないような対応を行った。「これはなかなか珍しく、しかも優れた対応であり、僕も参考にしようと思いました」と辻氏は高く評価した。

Finalsiteの一連の対応に共通しているのは“顧客”を主語にしていることだ。「仕事をしていると、主語が自分たちになりがちです。しかしこの組織は全て主語が顧客や世の中で、どうすれば顧客が安心できるのかを徹頭徹尾考えていたように感じました」(辻氏)

そして、この対応を他山の石とし、「自分たちが同じような被害に遭ったときに、ここまでの対応をどのくらいのスピード感で行えるのか、できなければどうすればそれができる強い組織になるのかを考えてほしい」と呼びかけた。

「自分たちなら、どう対応できる?」から始める強い組織に向けた第一歩

最後に辻氏は、サイバー情勢を背景に世界各国で進むさまざまな法制度の整備状況も紹介した。

例えば米国では、SECが上場企業に対し、「重大なサイバーインシデントが発生した場合には4営業日以内に開示をしなければならない」と義務付けている。またオーストラリアでは、ランサムウェアに感染して身代金を支払った企業に状況を開示することを求め、従わない場合には1万5000ドル以上の罰金を科す法案が提出された。

一方日本では、辻氏も加わる「サイバー安全保障分野での対応能力の向上に向けた有識者会議」での検討がなされ、その提言が通常国会で提出される。この議論では、「官民連携の強化」「通信情報を利用した攻撃者サーバの検知」「無害化措置」の3本柱を軸とした能動的サイバー防御の在り方が検討されている。情報共有などを進める中では、通信事業者をはじめ、さまざまな企業にも関係してくる可能性がある。

辻氏は、「自分たちが規制の対象になったり、調査の協力を求められたりしたときに備え、どういった準備ができるのか」についても説明した。

ある日突然何かやれ、協力せよと言われてもおそらく難しい話であり、事前の準備が必要だ。辻氏は、経済産業省の「サイバーセキュリティ経営ガイドライン」の「付録C サイバーセキュリティインシデントに備えるための参考情報」を紹介した。この付録Cは、初動、原因調査、事後対応という3つのフェーズに分けて、具体的にどういった情報を把握し、対処をすべきかをExcel形式でまとめている。

インシデントが起きたときの情報収集に役立つのはもちろんだが、もし自分たちのところでこういったインシデントが起きたとき、この表を埋めることができるのかという視点で活用することも可能だ。表を埋めるのに必要な準備やシステムが整っているかを確認し、自分たちの組織の強さを測るために活用してほしいとした。

最後に辻氏は、講演の中で紹介したFinalsiteなどの例を踏まえ、「自分たちの場合はどのように対応できるのか、はたまたできなくてもいいのか、あるいはできるようにするには誰にアプローチすればいいのかといったことを考え、形にしていってください」と呼びかけた。

そうした取り組みを進めるには、組織として問題を解決していく力と、想定外を作らないようにする準備力、そして、主語を他人にして情報を提供できるような透明性といった力が必要だ。そうした力を兼ね備えた組織こそが「強い組織」であり、顧客や社会から高い評価を得られるのではないかとした。

もちろん、それら全ての要素について完璧を目指すのは無理かもしれない。しかし「完璧ではなくとも、どうすれば最善を尽くすことができるかを考えてみてください」(辻氏)

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

- AI駆動型攻撃が現実となる時代に求められるセキュリティ対策と専門家の役割とは――名和利男氏

- 2030年問題で解決はいよいよ困難になるサプライチェーンリスクへの処方箋は――NRIセキュアテクノロジーズ 足立道拡氏

- 迷宮化するセキュリティ対策、脱出の鍵は「自分の頭で考える」こと――Armoris 鎌田敬介氏

- 10年の経験を経たRecruit-CSIRTに見る、平時とこれからのCSIRTのあり方――リクルート 鴨志田昭輝氏

- 予防は治療に勝る「プロセスのゼロトラスト化」を軸に多面的な取り組みを展開――全日本空輸 和田昭弘氏

- デジタルアイデンティティこそがデジタル覇権の行方を左右する――東京デジタルアイディアーズ崎村夏彦氏

- 経営層と現場の間に横たわるギャップ解消のために心がけたい3つのポイント ――Armoris 取締役専務 CTO 鎌田敬介氏

- 生成AIは人間の仕事を奪わない。3つの懸念点を踏まえつつ、生成AIの積極的な活用を――日本マイクロソフト 西脇資哲氏

- サイバーセキュリティだけ「特別扱い」には無理がある――経営を脅かすリスクの1つと位置付け、メリハリのある対策を