「政府がIoT機器に無差別侵入調査へ」 その方法は? 資料をチェック

政府がサイバー攻撃対策の一環として、国内のIoT機器に無差別侵入――こんな計画が物議をかもしている。計画の詳細は、公表された資料から読み解くことができる。

政府がサイバー攻撃対策の一環として、国内のIoT機器に対して、簡単なパスワードを使って無差別侵入を試み、脆弱なパスワードを使っている機器を洗い出してユーザーに注意喚起する――こんな計画が1月25日に報道され物議をかもしている。「セキュリティ対策として評価できる」など前向きにとらえる声がある一方、「事実上の政府による不正アクセスではないか」との批判も起きている。

この計画の詳細は、総務省のニュースリリース内の「資料」としてPDFで公開されており、誰でも確認することができる。

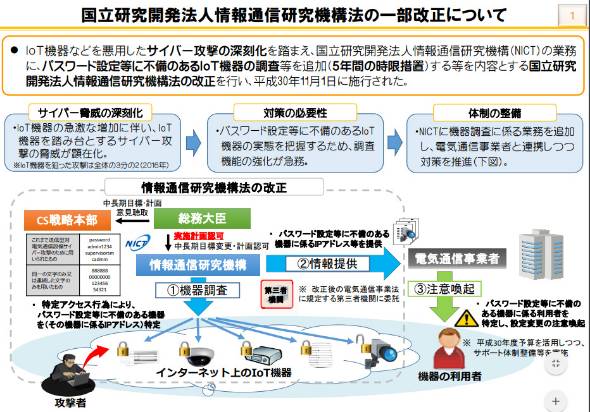

この資料によると、侵入調査を行うのは、総務省が所管する国立研究開発法人・情報通信研究機構(NICT)。今回の調査を可能にするために昨年11月、NICTの業務を定める法律が改正されている。他人の機器にIDとパスワードを入力して侵入する行為は本来、不正アクセス禁止法で禁じられているが、改正法では、パスワード設定の不備などがあるIoT機器の調査を目的に、NICTがこれを行うことを「特定アクセス行為」と名付け、5年間に限り認めている。

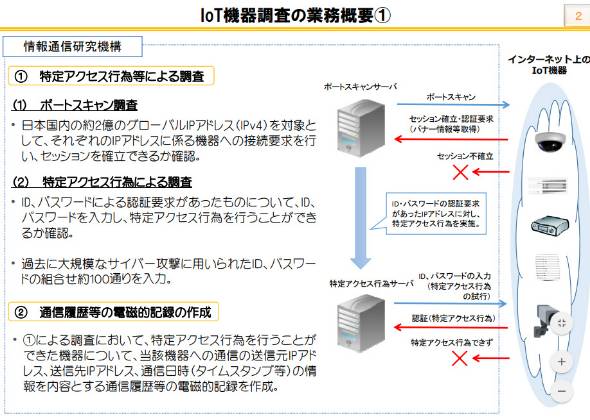

「特定アクセス行為」の具体的な手順は、(1)国内の約2億のグローバルIPアドレス(IPv4)に対して接続要求を行い、セッションを確立できるか確認(ポートスキャン)、(2)ID、パスワード認証を求められた場合は、過去に大規模なサイバー攻撃に用いられたID・パスワードの組み合わせ約100通り入力する――というものだ。

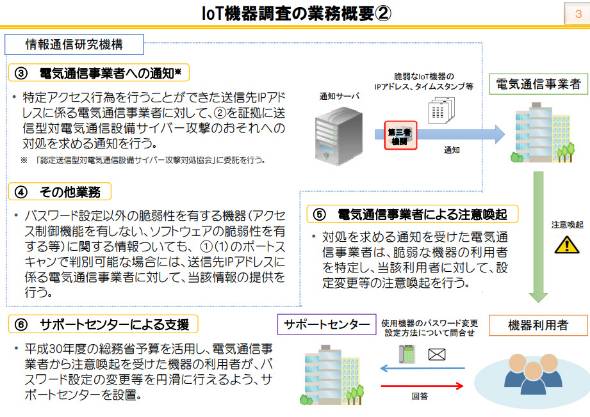

その上で、侵入できた機器について、通信の送信先IPアドレスや通信日時などを保存し、そのIPアドレスを管理するプロバイダーに対して、サイバー攻撃リスクに対処するよう通知を送る。プロバイダーは対象の機器のユーザーに対して、パスワード変更を求めるなどの注意喚起を行う。

弱いパスワードだけでなく、アクセス制限機能がなかったり、ソフトの脆弱性がある機器に対しても、ポートスキャンで判別可能な場合は、プロバイダーに対して情報を提供するという。

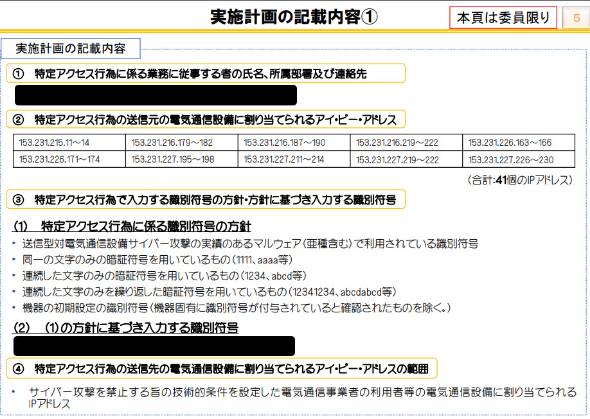

ちなみに、「特定アクセス行為」に使う送信元IPアドレスは公開されている。また、侵入に使うパスワードは、過去のサイバー攻撃で使われたものや、「1111」「aaaa」など同一の文字のみを使ってるもの、「1234」「abcd」など連続した文字のみを使っているもの、「12341234、abcdabcd」など連続した文字のみを繰り返しているもの、「admin」など初期設定のもの――だという。

関連記事

「ブロッキング法制化」反対派不在の報告会 「中間まとまらない」座長メモも公開

「ブロッキング法制化」反対派不在の報告会 「中間まとまらない」座長メモも公開

Tカード情報の“令状なし提供”、本当に監視すべき相手は?

Tカード情報の“令状なし提供”、本当に監視すべき相手は?

「Tカード」会員の情報が、令状なしで捜査機関に提供されていることが話題になった。この問題から、私たちはどんなことに気を付ければいいのだろうか。 「Tカード情報、令状なく提供」報道が波紋 「Ponta」「dポイント」の対応状況は?

「Tカード情報、令状なく提供」報道が波紋 「Ponta」「dポイント」の対応状況は?

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

ITmedia エグゼクティブのご案内

「ITmedia エグゼクティブは、上場企業および上場相当企業の課長職以上を対象とした無料の会員制サービスを中心に、経営者やリーダー層向けにさまざまな情報を発信しています。

入会いただくとメールマガジンの購読、経営に役立つ旬なテーマで開催しているセミナー、勉強会にも参加いただけます。

ぜひこの機会にお申し込みください。

入会希望の方は必要事項を記入の上申請ください。審査の上登録させていただきます。

【入会条件】上場企業および上場相当企業の課長職以上

アクセストップ10

- ガンダムの大河原邦男がデザインした観光列車が2028年に西武線で運行へ

- 第49回:なぜ、マネジメントは経営陣と施策を握れないのか──提案を受け入れられるマネジャー、評価されるマネジャー、経営陣に抜てきされるマネジャーはここが違う

- なぜコーポレートITはコスト削減率が低いのか――既存産業を再定義することでDXを推進

- ヒューマノイドがいよいよ業務に! GMOとJAL、航空機への荷物積み込みに挑戦

- 生成AIに善悪はない――しかし「使い方を決めない経営者」には責任がある

- 北海道の銘菓「生ノースマン」がついに東京上陸、東京駅に初の道外専門店がオープン

- バージョンアップ続ける「一太郎」 日本語ワープロソフト、41年の進化の先は

- JR東「現場の技術」世界へ販売 新ブランド「GENICHI」…駅や踏切を安全・快適に

- 「朝活」は根性論ではない──科学的エビデンスで設計する、エグゼクティブのための朝ルーティンのススメ

- トヨタ、独自の「ウーブンAI」初公開 世界最高水準の動画理解性能で事象の変化を先読み

アドバイザリーボード

早稲田大学商学学術院教授

根来龍之

早稲田大学大学院国際情報通信研究科教授

小尾敏夫

株式会社CEAFOM 代表取締役社長

郡山史郎

株式会社プロシード 代表取締役

西野弘

明治学院大学 経済学部准教授